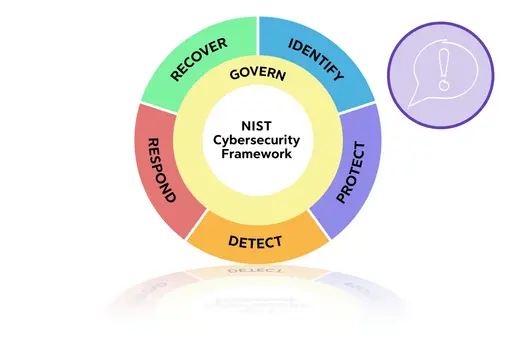

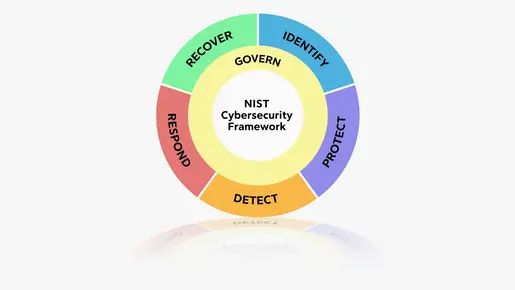

Das National Institute of Standards and Technology (NIST) hat Version 2.0 seines Cybersecurity Framework (CSF) veröffentlicht und es damit zum ersten Mal seit 2014 aktualisiert. Die neue Version erweitert den Anwendungsbereich, um alle Organisationen, nicht nur kritische Infrastrukturen, beim Management von Cybersicherheitsrisiken zu unterstützen.

Ziel des Rahmenwerks ist es, Best Practices festzulegen, um Cybersicherheitsrisiken zu verstehen, zu bewerten, zu priorisieren und zu kommunizieren.

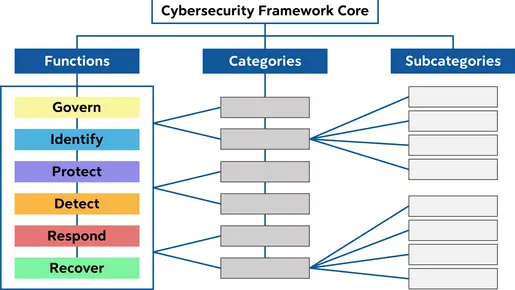

Das NIST Cybersecurity Framework Version 2.0 bringt einige wichtige Änderungen für Sicherheitsverantwortliche. Die neue Funktion „Govern“ unterstreicht die Bedeutung der Cybersicherheit für die Verwaltung und das Risikomanagement. Ein Thema, das auch mit der Implementierung von NIS2 an Bedeutung gewinnt. Erweiterte Richtlinien und konkrete Umsetzungsbeispiele erleichtern die Anwendung im OT-Bereich. Zusätzliche Ressourcen unterstützen die Sicherheit der Lieferkette und die globale Anwendbarkeit stellt sicher, dass internationale Standards berücksichtigt werden. Diese Aktualisierungen verbessern den Schutz und das Management von OT-Infrastrukturen erheblich.

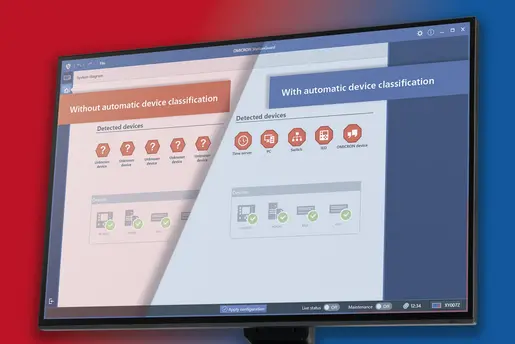

Die Detektionsfunktion wurde neu strukturiert und erweitert. Die Anforderungen sind nun wesentlich umfassender. Dies unterstreicht die zunehmende Bedeutung der Anomalieerkennung für die Unternehmenssicherheit.

Alle NIST-Neuheiten auf einen Blick

Wie ist das NIST Cybersecurity Framework (CSF) 2.0 aufgebaut?

Das Rahmenwerk ist in drei Bereiche unterteilt: Das CSF Core, die CSF Organizational Profiles und die CSF Tiers. Das Ziel dieses Rahmenwerks ist es, Cybersicherheitsrisiken zu verstehen, zu bewerten, zu priorisieren und zu kommunizieren.

Das Framework sieht vor, dass alle Maßnahmen zur Unterstützung der Funktionen GOVERN, IDENTIFY, PROTECT und DETECT kontinuierlich durchgeführt werden.

Hingegen sollten Maßnahmen zur Unterstützung der Funktionen RESPOND und RECOVER jederzeit einsatzbereit sein, um im Notfall sofort auf Cybersicherheitsvorfälle reagieren zu können.

Was sind die CSF Profiles?

Das CSF Organizational Profile definiert den aktuellen oder gewünschten Cyber-Sicherheitsstatus einer Organisation auf der Grundlage der Ergebnisse der Core-Analyse. Es dient als Leitfaden für Maßnahmen unter Berücksichtigung der Zielsetzung der Organisation, der Erwartungen der Stakeholder, der mnöglichen Bedrohungen und der Bedürfnisse. Jedes Organizational Profile enthält eines oder beide der folgenden Profile:

Current Profile

Target Profile

Schreiben Sie uns!

Wir freuen uns, Ihnen unverbindlich

weiterhelfen zu können.

- Haben Sie Fragen?

- Benötigen Sie mehr Informationen?

- Möchten Sie eine Demo anfordern?

![[Translate to Deutsch:] BSI-Lagebericht 2025](https://www.omicroncybersecurity.com/fileadmin/_processed_/c/0/csm_CSweb-resources-BSI-Lagebericht-3by2_12b8c4cd52.webp)

![[Translate to Deutsch:]](https://www.omicroncybersecurity.com/fileadmin/_processed_/f/0/csm_Resources_Video_BSI_Kongress_AndKli_3by2_d41d56c100.webp)

![[Translate to Deutsch:] Warum ist Patching so anspruchsvoll?](https://www.omicroncybersecurity.com/fileadmin/_processed_/e/5/csm_Resources_Article_Patch_Mngt_Tiles_3by2_399481ad3a.webp)

![[Translate to Deutsch:] StationGuard-Broschüre, OMICRON](https://www.omicroncybersecurity.com/fileadmin/_processed_/9/4/csm_Resources_StationGuard_Brochure_Tiles_3by2_4189edb7c9.webp)