OT/ICS SchwachstellenManagement

Erkennen Sie Sicherheitsrisiken und schützen Sie Ihre Anlage vor Bedrohungen!

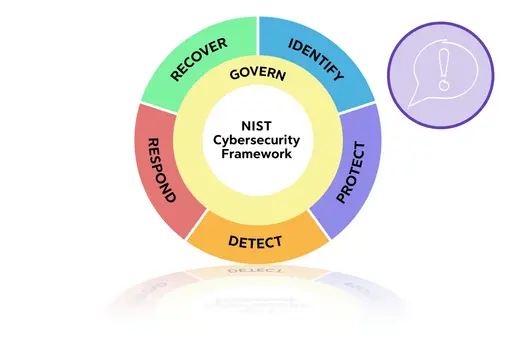

Ihre Betriebstechnologie (OT) wird von einer soliden Strategie für das Schwachstellen-Management profitieren. Indem Sie Schwachstellen in Ihren OT-Ressourcen und -Umgebungen identifizieren, können Sie robuste Schutzmaßnahmen implementieren, z. B. eine kontinuierliche IDS-Überwachung. Dies ermöglicht eine schnelle Reaktion auf unautorisierte Aktivitäten und erleichtert gezielte Maßnahmen zur raschen Wiederherstellung der Normalität.

Je detaillierter die Informationen über Ihre Anlagen sind, desto einfacher ist es, Ereignisse und Alarme zu erkennen und zu priorisieren.

Verbesserung der Cyber-Sicherheit

kritischer Infrastrukturen

Häufig können veraltete Geräte und Software in der Schutz- und Leittechnik nicht aktualisiert werden. Sicherheitspatches erfordern kostspielige Wartungsarbeiten und unterbrechen wichtige Prozesse. Das Risiko von Angriffen und Ransomware steigt stetig.

Das Problem mit

Sicherheits-

hinweisen

Weshalb

Informationen so wertvoll sind

Warum brauchen Sie ein

umfassendes

Asset-Inventar?

Kennen Sie Ihre

Risiken?

Wir ermitteln Ihre Sicherheitsrisiken und Sie erhalten:

- Einsicht in alle Cyber-Security- und funktionalen Aspekte

- Identifikation von Angriffsflächen und Schwachstellen

- Aufdeckung von funktionalen Problemen im Netzwerk und Automatisierungssystem

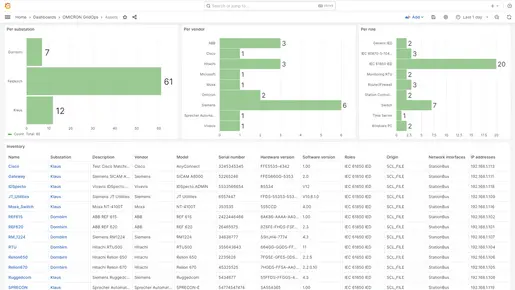

- Asset-Inventar für vollständige Sichtbarkeit der OT-Komponenten

Ganzheitliche Sicherheitsbewertung

für Ihr OT-Versorgungsunternehmen

Sicherheitsrisikobewertung mit

Dashboard

Funktions-

überwachung für alle

Erkennung von Schwachstellen

in Ihrem

OT-Netzwerk

Detailliertes

Asset-Scanning

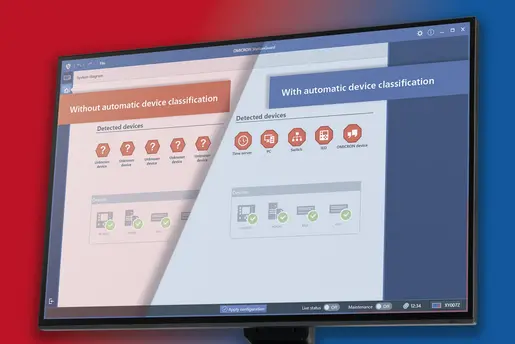

Wesentliche Funktionen

für die OT-Sicherheit

Verschaffen Sie sich einen Überblick über Schwachstellen in OT-Assets, Geräten und Software – mit speziell auf industrielle Umgebungen zugeschnittenen Sicherheitsinformationen.

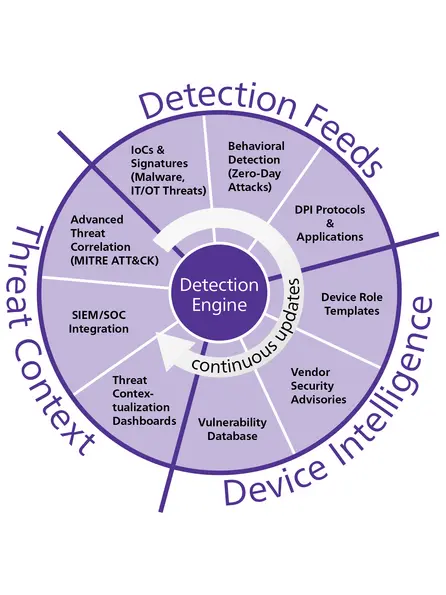

Threat Intelligence

Informiert bleiben & die richtigen

Entscheidungen treffen

OMICRONs Threat Intelligence (OTI) liefert Updates zum Schutz von IT- und OT-Netzwerken vor neuen Cyberbedrohungen. Dazu gehören:

✔️ Aktualisierte Erkennungsregeln (IOCs), einschließlich Suricata-Signaturen für schädlichen Netzwerkverkehr

✔️ Verbesserte Anomalieerkennung

✔️ Integrationen mit SIEM-/SOC-Systemen

✔️ Kontextinformationen für Dashboards

✔️ Erweiterte Korrelation von Bedrohungen

✔️ Eine aktualisierte OT-Schwachstellendatenbank

Der Fokus von OTI liegt auf Detection Engineering – damit Ihre Anlagen jederzeit geschützt und Sie informiert bleiben.

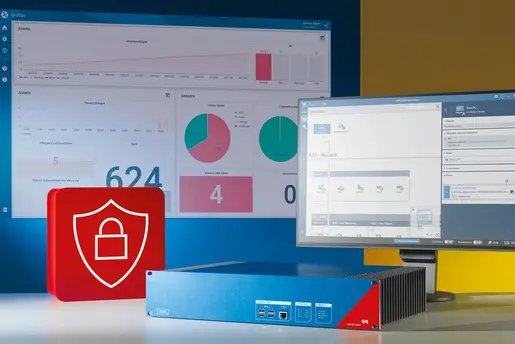

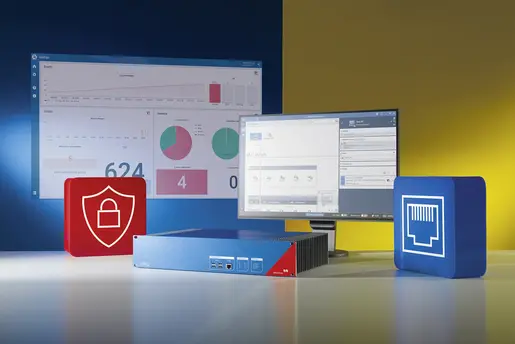

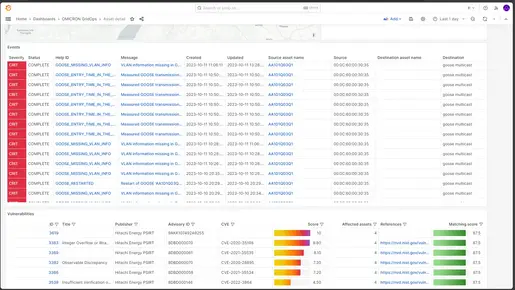

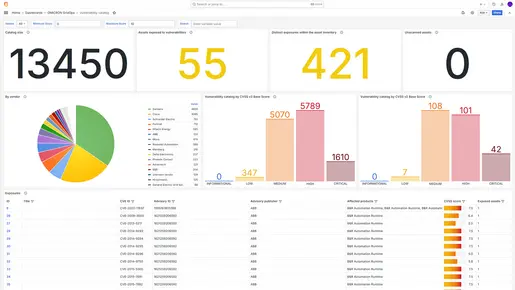

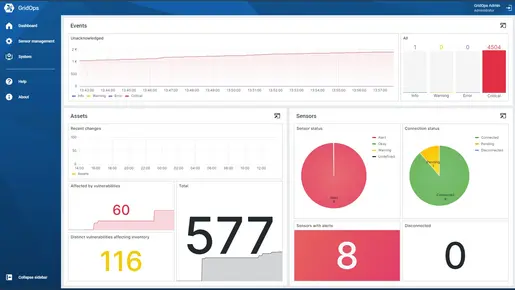

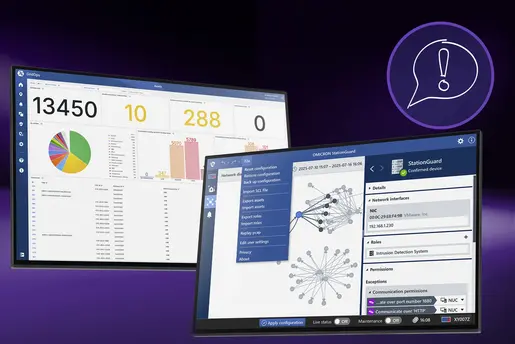

Bedienoberfläche

für lückenloses Schwachstellen-Management

Schwachstellen sofort erkennen

Mit unserem Schwachstellen-Dashboard erkennen Sie Schwachstellen und ihren Gefährdungsgrad sofort. Es informiert kontinuierlich über potenzielle Bedrohungen.

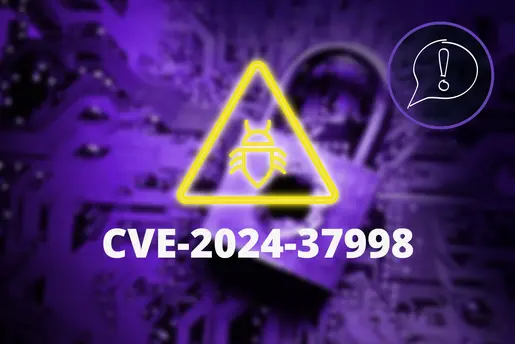

Intelligentes Scannen nach OT-Schwachstellen

CVE(Common Vulnerability Exposure)-Analyse leicht gemacht: Nutzen Sie unsere Schwachstellen-Datenbank, um schnell herauszufinden, welche Systeme von einer bestimmten CVE betroffen und welche Security Advisories für Sie relevant sind.

Sichtbarkeit für alle Beteiligten

Generieren Sie Berichte mit relevanten Informationen für das Management, Lieferanten und Auditoren, um Risiken zu priorisieren. Visualisieren Sie das Cyberrisiko Ihres Stromnetzes mit unserer Unterstützung. Unsere Transparenz erhöht das Verständnis für Ihre Sicherheitslage.

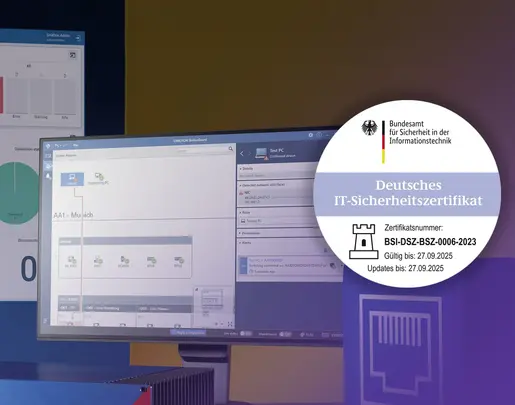

Unterstützt durch präzise Asset-Inventarisierung

Unsere StationGuard-Lösung stellt ein Asset-Inventar mit detaillierten Informationen aus verschiedenen Quellen zusammen, um die bestmögliche Grundlage für das Schwachstellen-Management zu schaffen.

News und Aktuelles

Schreiben Sie uns!

Wir freuen uns, Ihnen unverbindlich

weiterhelfen zu können.

- Haben Sie Fragen?

- Benötigen Sie mehr Informationen?

- Möchten Sie eine Demo anfordern?

![[Translate to Deutsch:] BSI-Lagebericht 2025](https://www.omicroncybersecurity.com/fileadmin/_processed_/c/0/csm_CSweb-resources-BSI-Lagebericht-3by2_12b8c4cd52.webp)

![[Translate to Deutsch:]](https://www.omicroncybersecurity.com/fileadmin/_processed_/f/0/csm_Resources_Video_BSI_Kongress_AndKli_3by2_d41d56c100.webp)

![[Translate to Deutsch:] Warum ist Patching so anspruchsvoll?](https://www.omicroncybersecurity.com/fileadmin/_processed_/e/5/csm_Resources_Article_Patch_Mngt_Tiles_3by2_399481ad3a.webp)

![[Translate to Deutsch:] StationGuard-Broschüre, OMICRON](https://www.omicroncybersecurity.com/fileadmin/_processed_/9/4/csm_Resources_StationGuard_Brochure_Tiles_3by2_4189edb7c9.webp)